- حملات DDOS

حمله ای روی سیستم کامپیوتر یا شبکه است که منجر به از دست دادن سرویس دهی به کاربران می شود که معمولا باعث از دست رفتن اتصال و سرویس های شبکه با مصرف پهنای باند شبکه قربانی یا ایجاد سربار روی منابع محاسباتی سیستم می شود. حملات DDOS تنها به وب سرورها محدود نمی شوند تقریبا هر سرویس قابل دسترسی روی اینترنت می تواند هدف چنین حمله ای باشد.

2-Spamming

این رایج ترین و ساده ترین استفاده از بات نت است. کارشناسان تخمین زده اند که بیش از 80 درصد spam ها توسط کامپیوتر های زامبی ارسال می شوند. بات نت ها که هزاران کامپیوتر را در بر می گیرند به spammer ها اجازه می دهند که میلیون ها پیام از سیستم های آلوده در بازه زمانی کوتاهی فرستاده شود.مزایایی که باتنت ها برای spammer ها ایجاد می کنند به شرح زیر است:

• ادرس هایی که برای فرستادن spam استفاده می شود جزء لیست سیاه قرار می گیرد و mailهایی با این آدرس ها به طور خودکار توسط mail server مشخص خواهند شد اما این مشکل توسط بات نت ها حل شده است.

• بات نت این امکان را برای spammer فراهم می کند تا آدرس های Email را از روی کامپیوتر آلوده برداشت کند. این آدرسها به SPAMMER ها فروخته شده یا توسط خود صاحبان بات نت استفاده می شوند.

3- Sniffing traffic

بات نت می تواند برای کشف اطلاعات مهم و حساس روی سیستم آلوده استفاده شود .اگر سیستم بیش از یک بار آلوده شده باشد و بات نت های دیگری هم وجود داشته باشند،Packet sniffing اطلاعات کلیدی سایر بات ها را هم جمع آوری می کند.

4-Key logging

وقتی که سیستم آلوده شده از کانال های رمزگذاری (مانند Https و POP35 ) استفاده می کند ، sniffing بسته ها روی سیستم کار بیهوده ای است تا زمانی که کلید مناسب رمزگشایی کشف شود. اما بات ها ویژگی هایی را برای این موقعیت ارائه می دهند و با کمک key logger حمله کننده می تواند به آسانی اطلاعات حساس را بازیابی کند.

5-Spreading new malware

در اکثر موارد بات نت ها برای انتشار بات های جدید استفاده می شوند و این کار را به آسانی از طریق دانلود و اجرای فایل از طریق Http یا Ftp انجام می دهند.همچنین بات نت می توانند ویروسی را از طریق Email پخش کنند و بات نت باعث می شود که ویروس خیلی سریع انتشار پیدا کند و باعث آسیب بیشتر گردد.

6-(Installing advertisement add-ons and Browser Helper Objects (BHO

بات نت ها می توانند برای به دست آوردن سود های مالی استفاده شوند این با راه اندازی وب سایت جعلی و و تبلیغات روی آن انجام می شود.اپراتور این وب سایت با برخی از شرکت های hosting گفتگو می کند که به ازای کلیک روی تبلیغات پرداخت داشته باشند.با کمک بات نت این کلیک ها می تواند به صورت خودکار انجام شود به طوری که مستقیما چند هزار بات روی pop-upها کلیک کنند.این فرایند می تواند گسترش پیدا کند اگر بات ، Start page کامپیوتر آلوده را تصرف کند و هر زمان که قربانی از browser استفاده می کند کلیک ها اجرا می شود.

7- Mass identify theft

اغلب ترکیبی از مواردی که در بالا گفته شد می تواند برای سرقت هویت در مقیاس بزرگی استفاده شود. phishing mail که تظاهر به درستی می کنند از قربانیانشان می خواهند که به صورت آنلاین به سایت رفته و اطلاعات شخصی شان را ثبت کنند این Emailهای جعلی از طریق بات ها به وسیله روش های spammingشان تولید و فرستاده می شود.

8- Anonymous Internet Access

مهاجمان می توانند از طریق بات ها به وب سرورها دسترسی پیدا کنند و و جنایاتی از قبیل هک کردن وب سایت ها یا انتقال پول های دزدیه شده را نجام دهند که البته به نظر می رسد که که این فعالیت را آن سیستم آلوده انجام داده است.

ما می توانیم انواع بات نت ها را از نظر معماری و پروتکل های آنها به صورت زیر دسته بندی کنیم:

- Classification of botnets according to architectures :در حال حاضر دو نوع شناخته شده از معماری بات نت وجود دارد:

•Centralized botnets : در این نوع از بات نت ها، تمام کامپیوتر ها به یک مرکز فرمان و کنترل (C&C) متصل شده اند. C&C منتظر می ماند تا بات های جدید متصل شوند، آنها را در پایگاه داده ثبت می کند ، وضعیت آنها را trackو ردیابی می کند و bot master به آنها دستوراتی را که از لیست دستورات بات انتخاب می شود ارسال می کند.تمام کامپیوتر های زامبی برای C&C قابل مشاهده هستند. همچنین صاحب شبکه نیاز دارد که به C&C دسترسی داشته باشد تا بتواند بات نت متمرکز را مدیریت کند.این نوع از بات نت ها گسترده ترین نوع از شبکه زامبی هستند. چنین بات نت ساده تر ایجاد و مدیریت می شوند و به دستورات سریع تر پاسخ می دهند. از آن طرف شناسایی این نوع بات نتها آسان است و درصورت شناسایی کانال C&C ، تمام بات نت ها افشا خواهند شد.

•Decentralized or peer-to-peer botnets: در بات نت غیرمتمرکز، بات ها به چندین کامپیوتر آلوده روی شبکه بات نت متصل هستند. دستورات از طریق یک بات به بات دیگر منتقل می شود. هر بات لیستی از جند همسایه خود را دارد و هر دستور که توسط بات از همسایه هایش دریافت شود، برای دیگران فرستاده می شود و همین طور این کار انجام می شود و بدین ترتیب دستورات در سراسر شبکه زامبی پخش خواهند شد. ایجاد بات نت های غیر متمرکز کار آسانی نیست ولی شناسایی بات نت های غیر متمرکز به مراتب پیچیده تر است.

- Classification of botnets according to network protocols : بات نت ها می توانند به رده های زیر دسته بندی شوند زمانی که رده بندی براساس پروتکل های شبکه است.

•IRC-oriented: این یکی از اولین نوع های بات نت است . بات ها از طریق کانال های IRC کنترل می شوند. هر کامپیوتر آلوده که به سرور IRC متصل است در بدنه برنامه بات نشان داده می شود برای دریافت دستورات از master اش روی کانال خاصی منتظر می ماند.استفاده از IRC دارای چندین مزیت می باشد: سرورهای IRC به طور رایگان در دسترس هستند و به آسانی راه اندازی می شوند، حمله کنندگان زیادی سال ها تجربه استفاده از ارتباطات IRC را دارند.

•IM-oriented: این نوع از بات نت رایج نیست. تفاوت این با IRC oriented در این است که که بات نت ها در آن از کانال های ارتباطی که توسط سرویس های( IM (Instant messaging فراهم می شود مانند AOL،MSN ، ICQ و ....استفاده می کنند. دلیل اینکه چنین بات نت هایی از محبوبیت نسبتا کمی برخوردار هستند دشواری ایجاد account های شخصی IM برای هر بات است. بات ها باید به شبکه متصل شوند و در تمام مدت آنلاین بمانند.از آنجایی که اکثر سرویس های IM اجازه نمی دهند که سیستم از بیش از یک کامپیوتر در زمان استفاده از همان account متصل باشد، هر بات ،account خودش را نیاز دارد.اگرچه سرویس های IM تلاش زیادی برای جلوگیری از هر گونه ثبت نام account بصورت خودکار می کنند.

•Web-oriented: این نوع نسبتا جدید است و به سرعت بات نت های طراحی شده برای کنترل شبکه های زامبی تحت world wide web در حال گسترش هستند. بات به وب سرور از پیش تعریف شده ای متصل می شود و از آن دستورات را دریافت می کندو در جواب داده ها را به ان انتقال می دهد.شبکه های زامبی به این صورت محبوب هستند به خاطر اینکه نسبتا آسان ایجاد می شوند.

•Other: علاوه بر بات نت هایی که در بالا لیست شد، انواع دیگری از بات نت ها وجود دارند که از طریق پروتکل مربوط به خودشان ارتباط برقرار می کنند یعنی تنها مبتنی بر پشته TCP/IP هستند یعنی آنها تنها از پروتکل های لایه انتقال مانند TCP،ICMP وUDP استفاده می کنند.

عید غدیر برترین عید امت

عید غدیر برترین عید امت  مقایسه آنتی ویروس ها

مقایسه آنتی ویروس ها

تبلیغات محیطی چیست و چه تأثیری بر کسب و کار شما دارد؟

تبلیغات محیطی چیست و چه تأثیری بر کسب و کار شما دارد؟ دانلود اپلیکیشن اندروید AdForest – اپلیکیشن آگهی برای آندروید

دانلود اپلیکیشن اندروید AdForest – اپلیکیشن آگهی برای آندروید پردازش درونحافظهای: راهکاری برای سامانههای هوشمند آینده

پردازش درونحافظهای: راهکاری برای سامانههای هوشمند آینده 7 راز موفقیت یک مهندس نرمافزار

7 راز موفقیت یک مهندس نرمافزار با غیرفعال کردن Service Host: Local System در ویندوز 10 منابع سیستمی را آزاد کنید

با غیرفعال کردن Service Host: Local System در ویندوز 10 منابع سیستمی را آزاد کنید راههای خرید امن اینترنتی اعلام شد

راههای خرید امن اینترنتی اعلام شد ۱۴توصیه پلیس فتا برای خریدهای آنلاین

۱۴توصیه پلیس فتا برای خریدهای آنلاین  به نظر شما بدترین شبکه اجتماعی که بر سلامت روان اثر می گذارد ، کدامست؟

به نظر شما بدترین شبکه اجتماعی که بر سلامت روان اثر می گذارد ، کدامست؟ حملات فیشینگ چیست؟

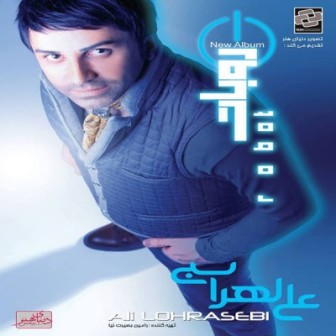

حملات فیشینگ چیست؟ دانلود آهنگ جدید علی لهراسبی به نام قلب آهنی

دانلود آهنگ جدید علی لهراسبی به نام قلب آهنی